GITLAB 远程代码执行漏洞通告

|日期:2021-04-20 |访问量:

GitLab 是一个用于仓库管理系统的开源项目,使用Git作为代码管理工具,可通过Web界面访问公开或私人项目。

一. 漏洞概述

3月18日,绿盟科技监测到GitLab官方发布安全通告修复了存在社区版(CE)和企业版(EE)中的GitLab 代码执行漏洞,CVSS评分为9.9。未授权但经过身份验证的攻击者通过利用可控的markdown渲染选项,构造恶意请求从而在服务器上执行任意代码。

参考链接:https://about.gitlab.com/releases/2021/03/17/security-release-gitlab-13-9-4-released/

二. 影响范围

受影响版本

Gitlab CE/EE < 13.9.4

Gitlab CE/EE < 13.8.6

Gitlab CE/EE < 13.7.9

不受影响版本

Gitlab CE/EE 13.9.4

Gitlab CE/EE 13.8.6

Gitlab CE/EE 13.7.9

三. 漏洞检测

3.1 版本检测

相关用户可通过版本检测的方法判断当前应用是否存在风险。

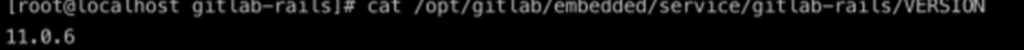

使用如下命令可查看当前GitLab的版本:

|

若当前版本在受影响范围内,则可能存在安全风险。

四. 漏洞防护

4.1 官方升级

目前官方已在最新版本中修复了该漏洞,请受影响的用户尽快升级版本进行防护,官方下载链接:https://about.gitlab.com/update/

4.2 临时防护措施

若相关用户暂时无法进行升级操作,可使用白名单限制对Web端口的访问。

有关内容来自:http://blog.nsfocus.net/gitlab-13-9-4-released/